Zet jezelf in de schoenen van Google: je weet dat zaken steeds mobieler worden, maar het mobiele besturingssysteem dat je bijhoudt is wijd open van opzet en het heeft legioenen trouwe fans verzameld die ervan houden elk aspect van

Als u de status-quo behoudt, verliest u waardevolle zakelijke klanten, bank-apps zullen vluchten en mediabedrijven met DRM-beveiligde inhoud zullen uw besturingssysteem mijden.

Heel het dilemma, toch?

Waarom SafetyNet goed is voor Enterprise, Banking & DRM Apps

Google zag zich in 2014 voor een crisis geplaatst: veel bedrijven voelden gewoon dat Android niet veilig genoeg was om hun werknemers Android-apparaten op hun privé-netwerk te laten brengen.

Rond dezelfde tijd had Google zojuist ondersteuning voor meerdere gebruikers toegevoegd aan Android.

Deze Android-KNOX-samenwerking voegde twee belangrijke functies toe: ten eerste werden gebruikersruimten nu gecodeerd met afzonderlijke sleutels, en ten tweede had Android nu een systeem dat ervoor zorgde dat er geen onderbreking of hackery was bij het booten naar een gebruikersruimte.

Een vereenvoudigde visuele uitleg van root.

Een vereenvoudigde visuele uitleg van root.

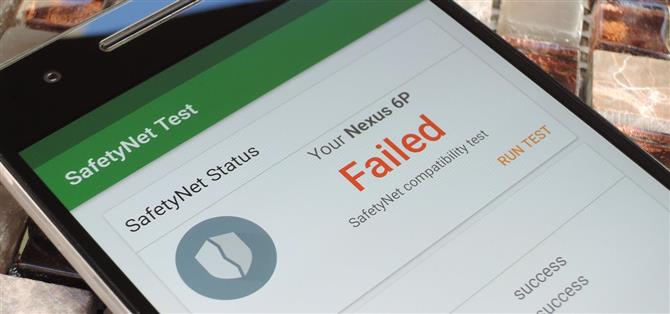

SafetyNet breidde veel van deze principes uit door een API te bieden die apps konden gebruiken om te zien of het AVB-proces was overbrugd, of het apparaat op enigerlei wijze was gemanipuleerd of dat het apparaat niet door Google was gecertificeerd.

Dit is waar SafetyNet kruist met root.

Als een bedrijf als Netflix zich zorgen maakt over geroote gebruikers die hun DRM omzeilen om gekopieerde kopieën van hun programma’s en films te bewaren, kan de Netflix-app gewoon met SafetyNet controleren of de gebruiker is geroot en als dat het geval is, gewoon weigeren te installeren of uitvoeren

Waarom SafetyNet goed is voor rooiers en modders

Alles waar we tot nu toe over gesproken hebben klinkt als een goede deal voor zakelijke, bank- en DRM-apps – maar hoe zit het met degenen onder ons die voornamelijk Android via iOS kiezen vanwege de root-opties voor aanpasopties?

Bij de meeste rootmethoden wordt Fastboot gebruikt om te flitsen of om een aangepaste herstelafbeelding op te starten, waarmee u vervolgens root-binaire bestanden op uw telefoon kunt installeren.

Ja, het is echt zo eenvoudig om Fastboot te laten flitsen (en dus rootten) op Android.

Ja, het is echt zo eenvoudig om Fastboot te laten flitsen (en dus rootten) op Android.

Dus als het gaat om de API van SafetyNet waarmee apps weten of uw firmware is aangepast, had Google een veel gemakkelijkere optie die ze niet wilden uitoefenen: verwijder gewoon Fastboot en de OEM-ontgrendelingsinstelling.

Dit zou ons de laatste tijd in een vergelijkbare positie hebben gebracht als jailbreakers op iOS, in die zin dat root-methoden net zo snel zouden worden uitgeschakeld als ze opdoken.

Toch heeft Google inderdaad talloze manuren en miljoenen dollars uitgegeven aan het creëren van SafetyNet – waarom?

Google is sindsdien doorgegaan met het toepassen van meer beperkingen op SafetyNet – meest recent laten ze app-ontwikkelaars nu hun apps in de Play Store verbergen als uw apparaat niet voldoet aan de attestcontrole van SafetyNet.

Oh, en trouwens – omdat we nog steeds toegang hebben tot Fastboot-flashing en aangepaste herstelafbeeldingen, heeft de ontwikkelgemeenschap van Android al een manier gevonden om SafetyNet te omzeilen terwijl ze geroot zijn.